Nie będzie poprawek dla Windows 98 i ME

3 lipca 2006, 14:34Ponad 70 milionów użytkowników systemów Windows już wkrótce nie będzie mogło pobierać nowych poprawek bezpieczeństwa do swojego oprogramowania. Za tydzień, 11 lipca, Microsoft zakończy wspieranie starszych wersji Windows.

Ujawnione szczegóły

8 listopada 2006, 11:04Pięcioletnia umowa pomiędzy Novellem a Microsoftem dotyczy kwestii biznesowych, patentów oraz technologii - Novell postanowił ujawnić szczegóły porozumienia.

Vista nie przeszła testu

5 lutego 2007, 13:48Virus Bulletin, organizacja, która zajmuje się certyfikowaniem produktów bezpieczeństwa, ujawniła, że mechanizmy antywirusowe zastosowane w Windows Vista nie przeszły procesu certyfikacyjnego VB100. Przetestowano 15 różnych produktów. Cztery z nich (w tym VirusScan firmy McAfee) nie uzyskały certyfikatu.

Dziury w programach antywirusowych

31 maja 2007, 13:24F-Secure, znany producent oprogramowania antywirusowego, ostrzega przed poważnymi dziurami w swoich własnych produktach. Luki pozwalają atakującemu na doprowadzenie do błędu przepełnienia bufora i uruchomienie szkodliwego kodu lub przeprowadzenie ataku typu DoS.

Rozpoczyna się walka o Yahoo

4 lutego 2008, 12:46Serwis ZDNet dowiedział się nieoficjalnie, że Yahoo! rozważa ponoć wznowienie rozmów o współpracy z Google’em. Koncern chce uniknąć przejęcia przez Microsoft, gdyż jego przedstawiciele uważają, iż zaoferowane 31 dolarów za akcję to mniej niż firma jest warta.

GE i Google - energetyczny tandem

19 września 2008, 15:12Dwaj giganci - GE i Google - poinformowali o rozpoczęciu współpracy na rynku... energii. Obie firmy chcą stworzyć nowoczesny system generowania, przesyłania i dystrybucji energii elektrycznej.

2010: rok w którym telewizja przegra?

8 kwietnia 2009, 11:38Z przygotowanego przez Microsoft raportu pt.: Europe logs on: Internet trends of today and tomorrow dowiadujemy się, że od czerwca 2010 roku Europejczycy będą więcej czasu spędzali w Sieci niż przed ekranami telewizorów.

Przestępcy lubią Operę

21 sierpnia 2009, 11:00Cyberprzestępcy, którzy atakują innych użytkowników, starają się jednocześnie sami zabezpieczyć przed atakami. Jak poinformował Paul Royal, analityk firmy Purewire, niezwykle popularną przeglądarką wśród cyberprzestępców jest Opera.

Netykieta małżeńska

29 marca 2010, 12:20Grupa brytyjskich badaczy opublikowała właśnie raport pt. "Netykieta w małżeństwie". Wynika z niego, że e-maile czy SMS-y partnera przegląda aż 1/5 żon i mężów (Computers in Human Behavior).

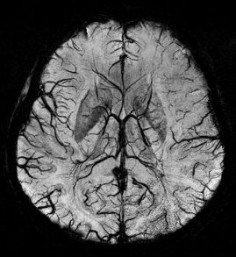

Sztuczna inteligencja przewidzi alzheimera

5 października 2010, 11:09Doktor Sven Haller, radiolog z Genewy zaprzągł do diagnozowania osób zagrożonych chorobą Alzheimera nową, specjalistyczną technologię rezonansu magnetycznego oraz... sztuczną inteligencję.